找到10200个回复

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

用户被禁言,发言自动屏蔽。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

用户被禁言,发言自动屏蔽。

-

哈哈继续挖坟

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

(同19楼)

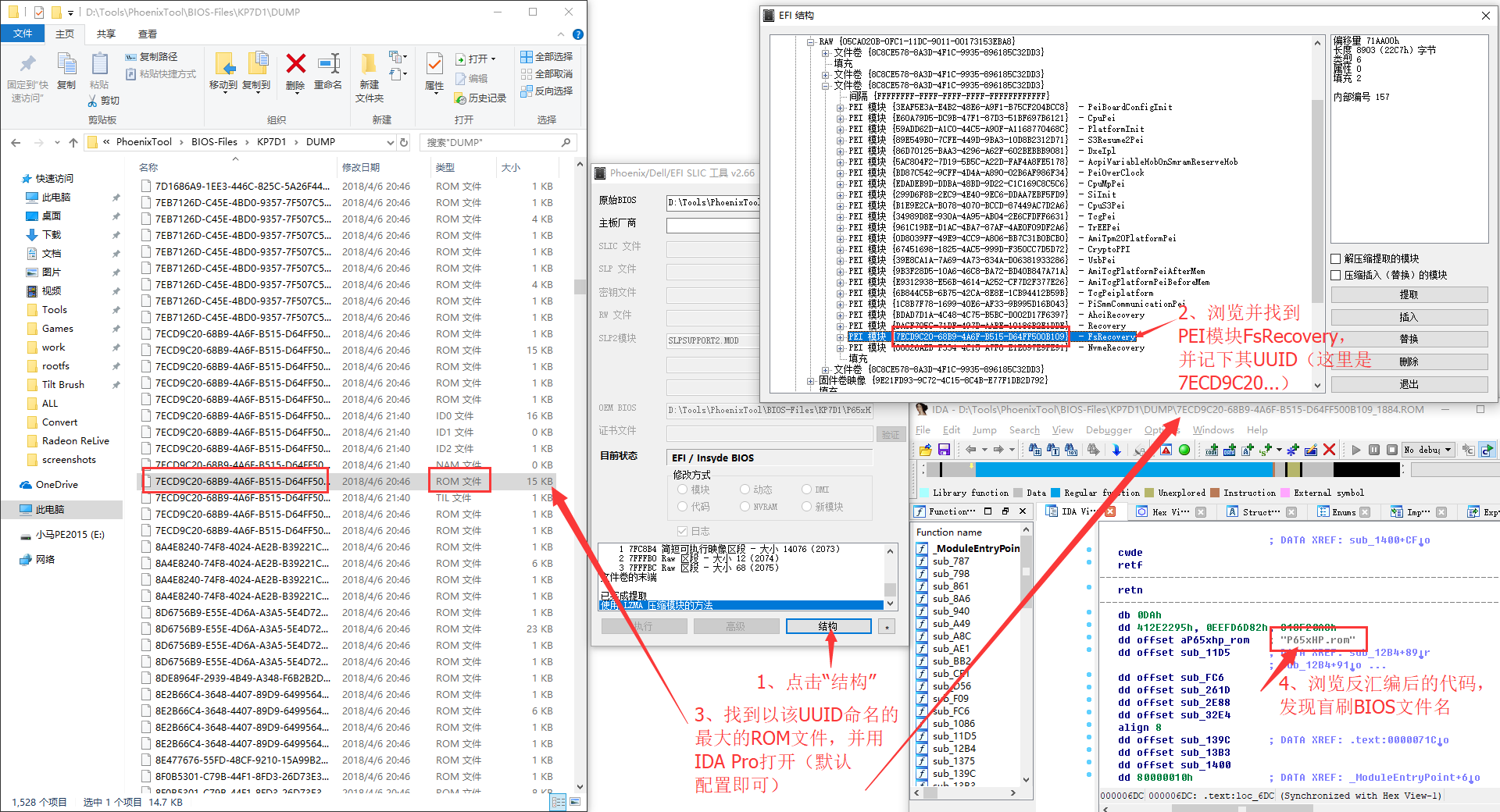

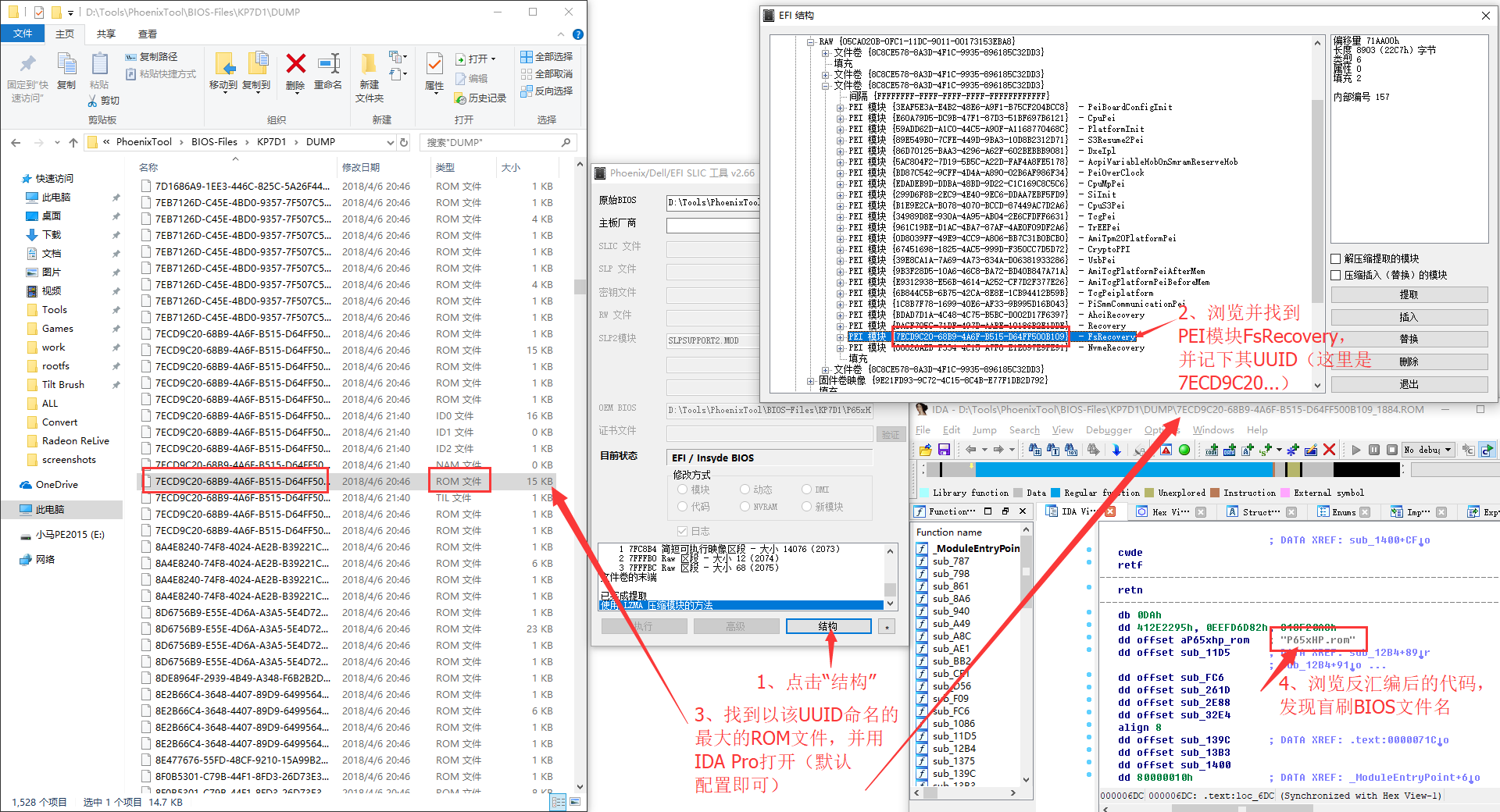

补充一个发现盲刷BIOS文件名的高级方法,在 Phoenix Tool 不显示盲刷文件名时可用:

1、在 Phoenix Tool 里点击“结构”。

2、浏览并找到PEI模块“FsRecovery”,并记下其UUID。

3、在BIOS文件所在位置的DUMP文件夹(由 Phoenix Tool 产生)里面,找到文件名为该UUID的最大的ROM文件,并用 IDA Pro 打开(IDA Pro 用默认配置既可,所有选项选OK)。

4、浏览反汇编后的代码,既可发现盲刷BIOS时用的文件名。

(点击查看大图)

-

(同2楼)

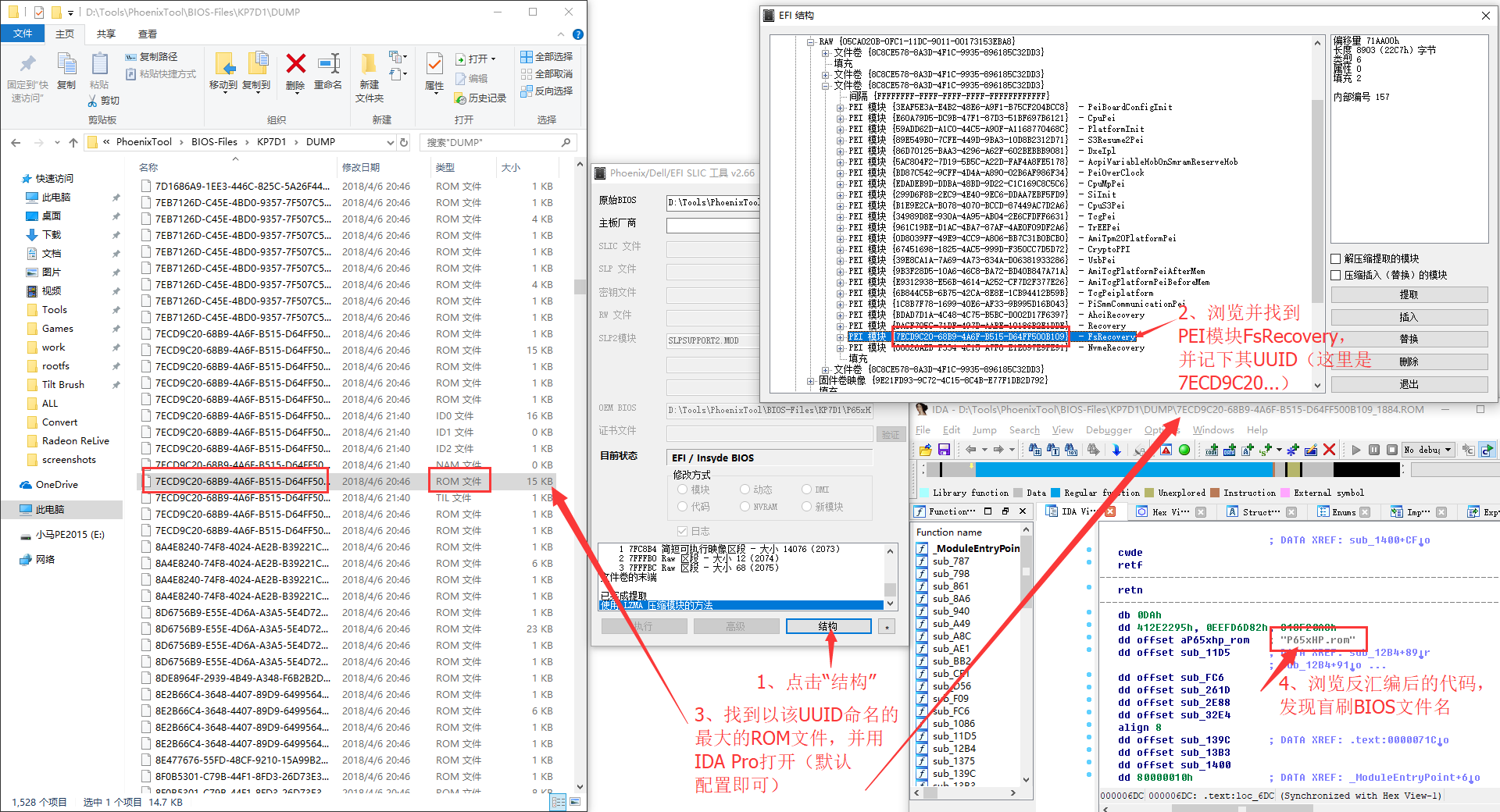

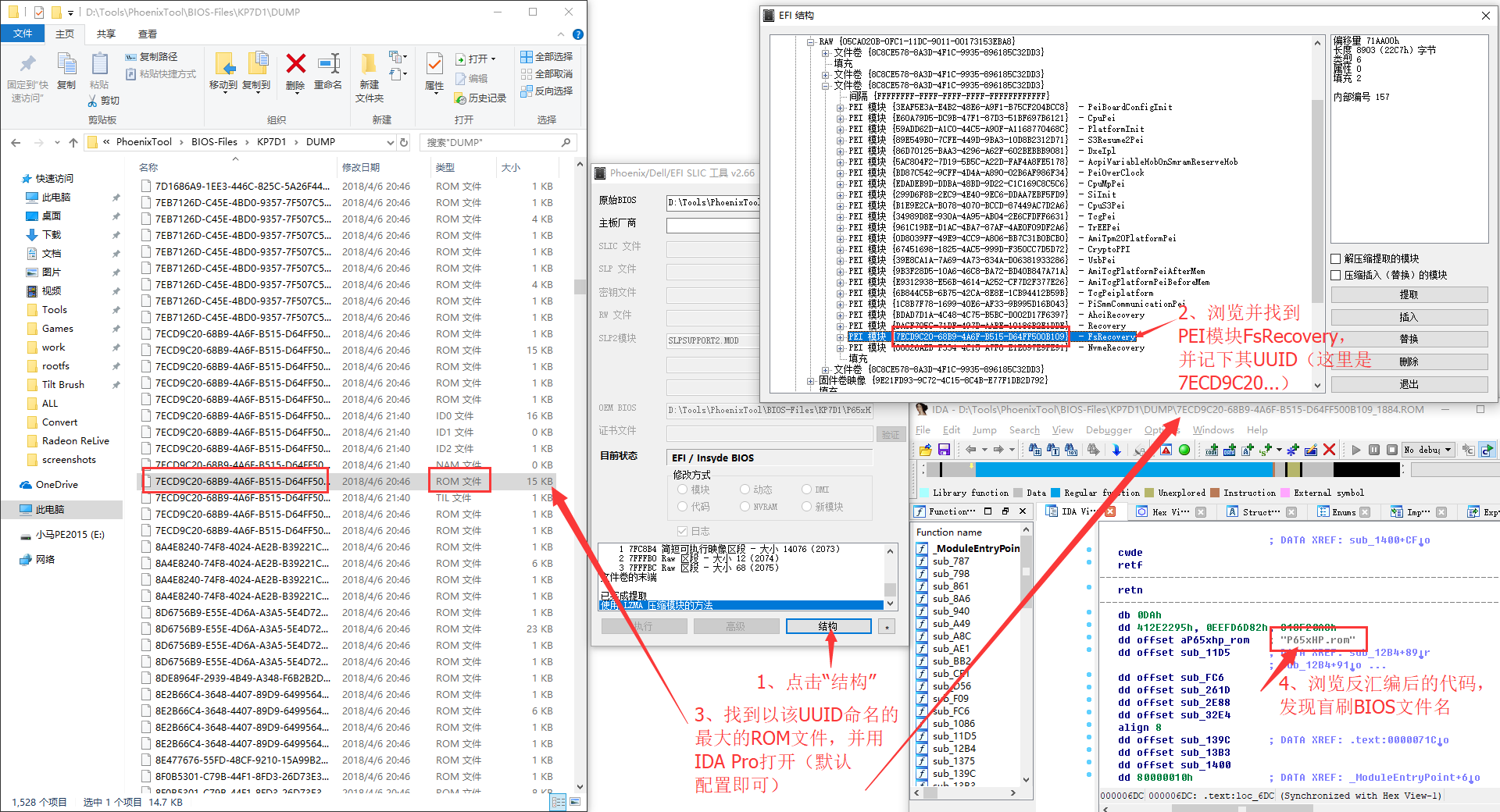

补充一个发现盲刷BIOS文件名的高级方法,在 Phoenix Tool 不显示盲刷文件名时可用:

1、在 Phoenix Tool 里点击“结构”。

2、浏览并找到PEI模块“FsRecovery”,并记下其UUID。

3、在BIOS文件所在位置的DUMP文件夹(由 Phoenix Tool 产生)里面,找到文件名为该UUID的最大的ROM文件,并用 IDA Pro 打开(IDA Pro 用默认配置既可,所有选项选OK)。

4、浏览反汇编后的代码,既可发现盲刷BIOS时用的文件名。

(点击查看大图)

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。

-

发言被站长屏蔽,仅管理员和作者本人可见。